This blog was originally conceived as a personal reference. Later I added notes and my publications

Thursday, September 26, 2019

Subscriber database of mobile operators in Belarus

База данных абонентов мобильных операторов Беларуси:

"Мобильная цифровая связь" (A1, Velcom, Privet), "Мобильные ТелеСистемы" (МТС, MTS), БелСел (Diallog), Life (Best)

mobileBelarus

3195000 абонентов

Monday, May 13, 2019

Antennas for Huawei E5577. Comparative analysis

Антенны для Huawei E5577. Сравнительный анализ

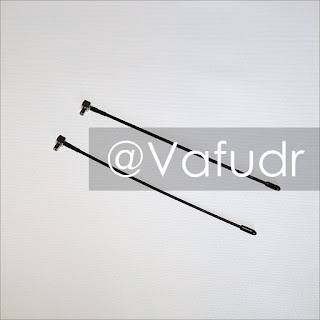

2 pieces 4G LTE TS9 connector antenna -

signal amplifier for

Huawei E8372, E5577, E5573, E5786, E8278, E8377, E5372,

ZTE R216, MF920, MF90C

Declared specifications (заявленные характеристики):Type: 4G/3G

Frequency: 1900-2600 MHz

Antenna Peak Gain: 5 dBi

Connector Type: TS9

Impedance: 50 Ohms

voltage: 5V

Purchased at DouDou Digital Store

Review: Antenna showed negative gain in tests! I.e., the signal level, expressed in conventional units - "sticks", after connecting the antenna became lower for two items.

It is quite possible such an effect due to the fact that the test was carried out in the coverage area of the UMTS-900 and the antenna was not simply designed for these frequencies.

Куплена в магазине DouDou Digital Store

Отзыв: Антенна показала в тестах отрицательное усиление! Т.е., уровень сигнала, выраженный в условных единицах - "палках", после подключения антенны стал ниже на две черты.

Вполне возможно такой эффект из-за того, что тест проводился в зоне покрытия UMTS-900 и антенна просто не рассчитана на эти частоты.

2-pieces 4G LTE Antenna with TS9 connector for

Huawei E398, E5372, E589, E392, Zte MF61, MF62

Model Number: A27024+27025Declared specifications (заявленные характеристики):

Gain: 5 dbi

Frequency Band: 700~2700 MHZ

Impendance: 50 Ohms

Max power: 60 W

Length: 18 cm

Purchased at DLENP Official Store

Review: The antenna showed no gain in the tests! I.e., the signal level in conventional units has not changed.

Куплена в магазине DLENP Official Store

Отзыв: Антенна показала в тестах отсутствие усиления! Т.е. уровень сигнала в условных единицах не изменился.

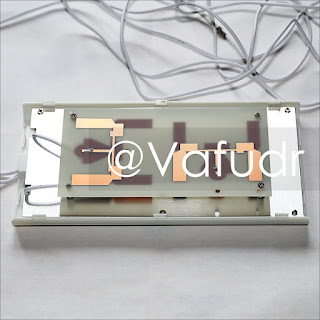

4G LTE MIMO external 88 dBi antenna with TS9 connector with

two 2m cables for Huawei Router

Declared specifications (заявленные характеристики):Model Number: 4G LTE Antenna

Connector: TS9, CRC9, SMA

Gain: 88 dBi

Cable: 2pcs 2 meter Cable

Band-Width: H:73 V:65

Frequency Range: 800Mhz-2700 Mhz

VSWR: =< 1.5

Input Resistance: 50 Ohms

Maximum input power: 200 W

Operating & Storage Temperature: -40 to 60 °C

Size: 235x120x71 mm

Placement Method: Desktop / Wall-hung Type

Now available at stores

Review: This antenna at least behave like an antenna, in an area with an unstable 3G signal level, it added 1 conventional unit (one "stick") in signal level and stabilized the connection.

While turning to 90°, it demonstrated the directivity, the signal level fell, as it should be.

But the lie about the declared gain of 88 dBi can be easily divided by 10!

It should be noted that the test was carried out in the coverage area of the UMTS-900 and, according to the specifications declared by the manufacturer, the antenna covers the edge of these frequencies and may have low gain on them.

Сейчас есть в продаже в магазинах

4G LTE MIMO external 88 dBi antenna inside

Отзыв: Эта антенна хоть вела себя как антенна, в местности с неустойчивым уровнем сигнала 3G, добавляла уровень сигнала 1 условную единицу (одну палку) и стабилизировала связь.Показывала направленность, при повороте на 90°, уровень сигнала падал, как и должно быть.

Но враньё про заявленное усиление в 88 dBi можно смело делить на 10!

Надо отметить, что тест проводился в зоне покрытия UMTS-900 и, по заявленным производителем характеристикам, антенна эти частоты захватывает краем и может на них иметь низкое усиление.

Final analysis

To conduct a "final analysis" of the 4G LTE MIMO external 88 dBi antenna, I placed the Huawei E5577 router in a metallized bag and tin box.This was done to exclude the reception of a 3G (4G) signal on the internal antenna of the Huawei E5577 router.

The antenna worked, gave a good signal level, on 3G - a maximum.

Чтобы провести "окончательный анализ" антенны 4G LTE MIMO external 88 dBi, я поместил роутер Huawei E5577 в металлизированный пакет и жестяную коробку.

Это для того, чтобы исключить прием 3G(4G) сигнала на внутреннюю антенну роутера Huawei E5577.

Антенна работала, давала хороший уровень сигнала, на 3G - максимум.

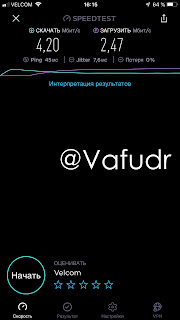

4G LTE Antenna 35dBi with TS9 Connector with two 2m cables

Declared specifications (заявленные характеристики):Frequency Range: 791-821MHZ/832-862MHZ/1710-1785MHZ/1805-1880MHZ/2500-2570MHZ/2620-2690 Mhz

Polarization Type: Vertical

Gain (dBi): 35dBi

Input Resistance: 50 Ω (Ohms)

V.S.W.R: ≤1.5

Size (D*W*H ): 14.5*14.5*2.1 cm

Cable Length: 2m

Net weight: 290 g

Connect Type: TS9

Environment Conditions: IP40

Operating Temperature: -40°C ~ 60°C

Available in stores

This antenna gave the signal gain of 2 conventional units (two "sticks").

It allowed to get the the maximum out of 3G on the area with poor coverage.

4 megabits - speed limit according to the mobile tariff.

Доступна в магазинах

Отзыв: Эта антенна дала прирост уровня сигнала 2 условных единицы (две палки).

Она позволила выжать максимум из 3G на местности с плохим покрытием.

4 мегабита - ограничение по скорости по тарифному плану.

Это - незавершенная заметка, продолжение следует...

Friday, September 21, 2018

Как вас прослушивают

СОРМ

- СОРМ 1 позволяет следить за аналоговой связью, телефонными переговорами. Её разработали а 80-е годы.

- СОРМ 2 создана для прослушивания мобильной связи и контроля интернет-трафика. Второе поколение СОРМ стали внедрять в 2000 году. В составе системы – отдельный сервер, подключённый к пульту управления ФСБ, и кольцевой буфер, который должен хранить весь проходящий через провайдера трафик за последние 12 часов.

- СОРМ 3 – это новейший вариант, который обеспечивает объединение всех вышеуказанных систем и дополнительно контролирует часть VPN-серверов, прослушивает в режиме реального времени спутниковую связь, мессенджеры и др., хранит метаданные о звонках, интернет-сессиях, переданных сообщениях, позволяет получить данные из внутренних систем оператора. СОРМ 3 начали внедрять в 2014 году.

Сигнальная сеть SS7 (ОКС-7)

Троянские приложения

Дистанционная прослушка

Выводы

Wednesday, August 22, 2018

Anonymous SIM card

@anon_polka

Первый вариант.

Вы пользуетесь "анонимным" мобильником, а настоящий находится рядом и включен.

Делают рекурсивные выборки по промежуткам включения и смотрят кто ещё был в соте кроме "анонимного" аппарата.

Таким образом следователи достаточно быстро выходят на настоящий номер телефона, одна история звонков по которому раскроет все карты.

Второй вариант.

Вы пользуетесь "анонимным" мобильником, а настоящий предусмотрительно заранее выключаете.

Вариант третий.

Вы оставляете настоящий телефон дома включенным, а сами едете в другую соту, и только там включаете "анонимный".

Кроме того, данный способ хорошо помогает в общем поиске: следователи могут очень быстро обзвонить номера, что остаются после сравнения логов сот. И если телефон не берут - в подозреваемые.

Friday, October 2, 2015

Velcom упорно пытается обойти требования Закона о рекламе, чтобы рассылать свой SPAM

Sunday, December 21, 2014

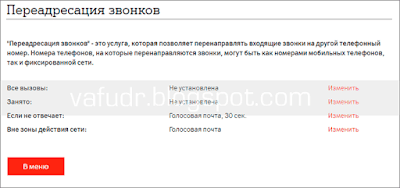

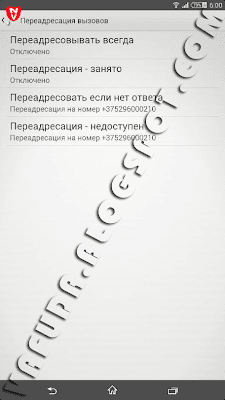

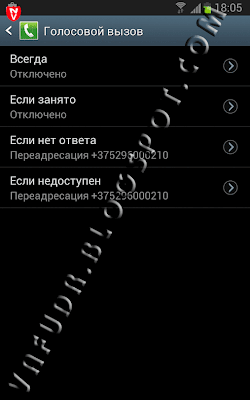

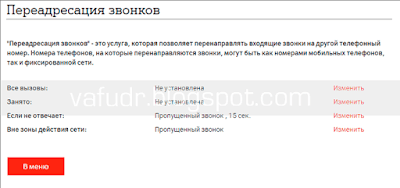

Как операторы мобильной связи "разводят на бабки". На примере A1(Velcom) и услуги "Голосовая почта"

Теперь "по умолчанию" у каждого абонента, если вызов не отвечен или вы недоступны, или заняты срабатывает "Голосовая почта" и абонент, который вам звонит, платит за вызов, хотя не говорил с вами.

На A1(Velcom) есть другая услуга "Пропущенный звонок", для того, чтобы ее задействовать, надо включить переадресацию по событиям "Недоступен", или "Занят" или "Вне сети или откл" на номер +375296000240 и будет приходить SMS-уведомление о пропущенном вызове Так и было включено на двух наших смартфонах.

Поменяли SIM-карты и смартфоны на новые и почему-то заработала переадресация на "Голосовую почту" (номер +375296000210).

См. скриншоты со смартфонов Sony Xperia Ultra и Samsung Galaxy Note

Отсюда я сделал вывод, что состояние переадресаций привязано к SIM-карте или к IMEI аппарата, а не к номеру абонента.

Пришлось вручную перебивать номера на услугу Пропущенный звонок уже на новых смартфонах.

На заметку: есть USSD команда **62*+375296000240# для включения переадресации на номер +375296000240 по условию Недоступен.

Для МТС Беларуси номер для услуги "Вам звонили!" - +375297110110

Мобильные операторы, деньги нужно зарабатывать, а не жульничать!

Код USSD *#62# – для проверки на какие номера будет переадресация в том случае, если сервис(абонент) будет недоступен

Код USSD ##62# – отмена переадресации, если абонент не доступен

Код USSD ##002# – отмена всех переадресаций. В том числе на "Голосовую почту". Радикальное средство.

Friday, December 12, 2014

Сравнение скорости мобильного интернета MTS.BY и Velcom

Измерения проводились в одной точке города Минска, примерно в одно и тоже время, вечером на планшете Samsung SM-P901 Galaxy Note PRO 12.2

Это не систематичный, а второй случайный тест.

Первый тест тоже показал лучшую входящую скорость (на скачивание) у Velcom

Friday, March 14, 2014

О, как интересно, журналы звонков в Velcom хранятся, как минимум, пять лет

О, как интересно, журналы звонков в Velcom (A1) хранятся, как минимум, пять лет.

В статье от 14 марта 2014 речь идет о событиях октября 2009 года.

Источник:

Monday, February 16, 2004

Mobile positioning in GSM-networks

Мобильное позиционирование в GSM-сетях

Может ли оператор сотовой связи определить нахождение его абонента, и с какой точностью? Да может.

Позиционирование абонента сотовой связи нацелено на осуществление автоматического определения его местоположения в пределах сот и имеет принципиально два аспекта: безопасность и коммерцию, когда абоненту предлагаются различные варианты информационных сервисов или их наполнения в зависимости от текущего местоположения. Одна из частных задач определения местоположения - это отслеживание точного местоположения мобильных устройств в экстренных ситуациях, позиционирование абонента, позвонившего с мобильного телефона в службу экстренной помощи. Следствием этого может быть и нарушение приватности абонента в связи с выдачей местоположения при включенной сотовой трубке.

Задача позиционирования местоположения абонента допускает два решения: строго навигационное – нахождение его географических координат - широты и долготы, декартовых координат, или упрощенное - однозначная определение положения на местности, что, тем не менее, достаточно для большинства коммерческих приложений. Поэтому следует различать определение точного положения (позиционирование) и местонахождению пользователя (район, область) без знания точных координат. Примером этого могут служить широковещательные сообщения о районе нахождения (информационный канал 050), которые меняются в зависимости от местоположения абонента.

Данная статья – это обзор технических принципов лежащих в основе локализации сотовой трубки на доступном языке, которая, однако, не претендует на то, чтобы охватить все технические аспекты этой проблемы.

Здесь же я не стану вдаваться в морально-этические проблемы или проблемы нарушения приватности и соответственно безопасности абонентов. Пусть каждый сам решает хорошо это или плохо и нужно ли этого опасаться.

В качестве введения в тему статьи опишу одну черту присущую GSM-протоколу и необходимую для обеспечения работы сотовой сети.

В сети GSM существует процедура Periodic Location Update (периодическое обновление местоположения), которая запускается в результате любого «события»: входящий или исходящий звонок, прием или передача SMS, включение или выключение самого аппарата, смена LAC у сот (Location Area Code – локальный код зоны), принудительная перерегистрация в сети в период кратный 6 минутам. На Velcom, к примеру, он равен 180 минутам. Ну, и естественно при смене оператора при роуминге. Последнее я добавил только ради полноты изложения. Стоит отметить, что телефон регистрируется в группе сот с одинаковым LAC, а не в отдельной соте. При поступлении входящего вызова, поиск мобильного аппарата ведется по все зоне и сигнал передается сразу на все антенны, принадлежащие группе сот с одинаковым «локальным кодом зоны». У соседних сот должен быть один «локальный код зоны». Должен, но не обязан. LAC для своих сот назначает сам оператор, как правило, они завязаны на географический регион нахождения соты. Это, за редким исключением, соблюдается в Velcom, где первая цифра отвечает за область, последующие за районы и крупные города. Для Минска я наблюдал четыре значения для «кодов зоны»: 100, 101, 120, 121. И «локальные коды зон» странно, но старательно перемешаны, что вызывает постоянную перегистрацию и корректировку местоположения мобильного телефона.

«Периодическое обновление местоположения» наводит помехи на различное радиооборудование. В колонках или наушниках слышны характерные импульсные наводки, постепенно затухающие с уменьшением излучаемой мощности аппаратом, который автоматически подстраивается под минимально необходимый уровень. Эти же наводимые мобильным телефоном помехи вызовут появление на мониторе компьютера или телевизоре красивых горизонтальных полос, а оптическую мышь заставят рвано перемещать курсор по экрану.

Это, кроме всего прочего, приводит к ускоренному разряду батарей.

В одном из зданий в Минске, адрес которого я намеренно оставлю в тайне, проход по коридору сменил шесть сот. Буквально каждые два-три метра.

Чтобы сотовый телефон передал свое местонахождение необходимо, чтобы он вошел в активное соединение автоматически или принудительно.

В режиме ожидания сотовый телефон прослушивает несколько соседних сот, и, когда уровень сигнала в соседней станет больше, мобильник туда и переходит. Мобильный телефон предпочтет диапазону 900 МГц соту с диапазоном 1800 МГц, даже если разница уровня сигнала в ней меньше чем в 900 на величину в пределах, как правило, 12-ци дБ. Приоритет в 12 дБ может меняться оператором. Так происходит передача абонента из соты в соту.

В нашей белорусской реальности мобильник начинает излучать не только при смене сот, но даже при смене их секторов. Соты Velcom-а, в большинстве случаев, имеют три лепестка, делящих соту на три сектора по 120 градусов, реже, в местах повышенного скопления абонентов, – четыре.

Метод идентификаторов сот

Метод Cell ID (идентификатор соты) - самый простой в реализации метод, в котором местоположения пользователя определяют по активной соте, в которой он находился. Метод не требует модификации сотового телефона, только минимального изменения программного обеспечения GSM-оператора. Точность определения положения в до 150 метров в городе при плотно расположенных сотах и до 35 километров на открытой местности (сельская местность, шоссе, пригород).

Метод идентификаторов сот и временной компенсации

В англоязычных источниках этот метод называется CI+TA (Cell ID + Timing Advance).

В момент разговора или регистрации определяется величина TA (Timing Advance -временная компенсация) - время задержки распространения сигнала, позволяющее определить расстояние до антенны, - параметр необходимый для корректного прохождения пакетов в GSM. Она же имеет смысл расстояния до антенны. Принимает значения от 0 до 63. Одна единица равна 547м. Отсюда и предел размера соты по стандарту GSM – 34.5 км. Для того чтобы узнать расстояние в метрах, нужно значение «временной компенсации» умножить на 547. Параметр ТА доступен из инженерного меню (сетевого монитора). Учитывая, что, как правило, все соты могут иметь сектора точность метода в пределах 200-300 метров при плотных сотах и до 500 м за городом. Метод заложен в самом стандарте GSM и не требует модификации оборудования.

Метод времени прибытия

В английском варианте этот метод называется TOA - Time of Arrival (время прибытия).

Позиционирование основано на измерении интервалов времени, за которые сигнал с мобильного телефона достигает трех или более точек, оснащенных LMU (Location Measurement Units - измерительных модулей системы). MLC (Mobile Location Centre - центр расчетов положения) запрашивает ближайшие к мобильному телефону LMU и вычисляет положение телефона на основании времени приема сигналов (временных задержек) в фиксированных пунктах. Скорость всего процесса обработки зависит от времени ожидания пакета данных и доходит до нескольких секунд. Модули LMU размещаются в пределах сотовой сети в фиксированных пунктах отдельно или на базовых станциях там, где они могут контролировать территорию соседних сот. В среднем один LMU ставиться на четыре базовых станции.

Не оказывает никакого влияния на сотовую трубку. Обеспечивает точность позиционирования 125 метров в более чем 50 процентов случаев. Для реализации требует высокой плотности сети, высокая стоимость дополнительного оборудования и затрат на обслуживание. Внутренние часы сети для обеспечения точности требуют высокой синхронизации с использованием GPS. Возрастает загруженность сети, так как сеть должна подключить к приему сигнала телефона, запрашивающего свои координаты, кроме той, в которой он находится, еще и смежные соты.

Метод разности времен (задержки сигнала)

По-английски метод называется E-OTD - Enhanced Observed Time Difference. Представлен 22 февраля 2001 финской компанией Nokia. Метод основан на измерении разницы во времени прибытия сигнала в одну базовую станцию, имеющую блок LMU и в еще, как минимум, две соты с таким же оборудованием. Для разгрузки телефонного аппарата все сложные вычисления выполняет MLC (Mobile Location Center - центр локализации мобильных телефонов). Различают два алгоритма получения координат: круговой (circular) и гиперболический (hyperbolic), отличающиеся степенью погрешности определения координат, и изначальным положением сотового телефона относительно базовых станций.

Для реализации метода нет необходимости в подключении смежных сот для приема сигнала телефона, запрашивающего свои координаты, требуется меньшее количество LMU. Метод не требует синхронизации часов с помощью дорогостоящей GPS. Обеспечивает точность до 100 метров. Для получения информации о местоположении на мобильном аппарате требуется модификация его программного обеспечения. Метод требует применения нового оборудования для оператора сотовой связи, установку модулей синхронизации.

SIM Toolkit

Большинство сотовых телефонов имеют доступ к параметрам текущей соты – Cell ID (идентификатор соты). Часть поддерживает также доступ к NMR (Network Measure Radio – измерение радиопараметров сети). Вручную к этим параметрам можно получить доступ через инженерное меню («сетевой монитор»). На этих параметрах основан метод SIM Toolkit (набор инструментальных средств для SIM). Для своей реализации метод не требует модификации существующей инфраструктуры GSM-сети. Применим как внутри зданий так и вне их. Точность метода зависит от плотности сети и находиться в пределах от 50 м до 1 км в городе и до 35 км за городом. Быстрота обновления местоположения во времени – 5 секунд при запроса инициированного пользователем, 10 секунд при автоматическом запросе.

WAP

В WAP версии 1.1 есть функция WTAI (Wireless Telephony Application Interface – интерфейс для разработки приложений для беспроводных телефонов) позволяющая через язык сценариев WML (Wireless Markup Language – язык разметки для беспроводных телефонов) сделать запрос Cell ID. WAP версии 1.2 позволяет запросить NMR. Метод не оказывает влияния на сеть. Для него характерная низкая стоимость интеграции с WAP-обозревателем мобильного аппарат. Работает только с WAP. Высокая скорость, потому что информация о местоположении передается в потоке данных. Точность зависит от плотности сети. Может нарушать приватность пользователей, так как владелец WAP-ресурса получает доступ к информации из сети.

Вспомогательный GPS

В английском варианте метод носит название Assisted Global Positioning System (вспомогательная система глобального позиционирования).

Спутниковая навигационная система GPS (Global Positioning System – система позиционирования на земле) - это сеть американских военных спутников Navstar, используемая для наведения корабельных ракет на цели и, в коммерческих целях, для позиционирования наземных приемников. Метод определения местоположения в GPS основан на оценке времени распространения сигналов со спутников. Для определения местоположения GPS-приемнику может потребоваться до 40 секунд.

Главный принцип вспомогательного GPS – это интеграция приемника GPS, мобильного телефона и средств передачи координатной информации в сотовую сеть. Военным доступна точность в 10 метров, для коммерческих применений точность, обеспечиваемая данным методом, от 5 до 50 метров. Требует минимальной модификации сети. Высокая стоимость мобильного аппарата – антенна, аппаратное и программное обеспечение. Возрастает не только цена, но размеры и потребление энергии. Работает только вне зданий. Для работы абонент должен находится в пределах прямой видимости не менее трех спутников системы.

Впервые напечатано в Компьютерной Газете.

Оригинальная подпись в статье не приведена